Bezpieczne przechowywanie haseł to kluczowy element ochrony naszych danych osobowych i kont online. Istnieje wiele metod zabezpieczania haseł – od tradycyjnych notatek czy zapisywania ich w przeglądarce, po nowoczesne rozwiązania, takie jak menedżery haseł czy sprzętowe nośniki. Każda z tych metod ma swoje zalety i wady pod względem bezpieczeństwa i wygody użytkowania. W dalszej części artykułu przedstawiamy najlepsze praktyki oraz narzędzia, które pomogą skutecznie chronić Twoje hasła przed kradzieżą i utratą.

Bezpieczne przechowywanie haseł – dlaczego to ważne

Zanim przejdziemy do metod przechowywania haseł, warto zrozumieć, dlaczego jest to tak kluczowa sprawa. Hasła stanowią bramę do naszych danych – od kont społecznościowych po dane finansowe. Jeśli są słabo zabezpieczone lub przechowywane nieodpowiednio, mogą być łatwym celem dla cyberprzestępców, którzy często swoje działania ukierunkowują na kradzież haseł w Internecie oraz przejęcie naszych zasobów. Mimo zwiększonej świadomości zagrożeń, około 45% użytkowników nie zmienia swoich haseł po incydencie naruszenia bezpieczeństwa, co naraża ich na dalsze ryzyko kradzieży danych.*

Jak bezpiecznie przechowywać hasła

Bezpieczne przechowywanie haseł wymaga kilku kroków. Po pierwsze, należy używać silnych haseł -długich, złożonych, a po drugie unikalnych dla różnych kont. Stosowanie tego samego hasła w różnych serwisach, stwarza ryzyko, że hasło wykradzione w jednym (np. nieistotnym i słabo zabezpieczonym, typu sklep internetowy) może zostać użyte przez złodzieja do poprawnego zalogowania się do istotnych platform ( np. banku lub poczty). Po trzecie musimy się zastanowić, gdzie trzymać wszystkie hasła lub jak przechowywać hasła na komputerze – w dalszym ciągu istnieje spora grupa użytkowników, która zapisuje hasła w sposób analogowy w notesie. Alternatywnie, istnieje również opcja taka jak sprzętowy menadżer haseł. Takie urządzenie, posiadając dodatkowe zabezpieczenie, np. w postaci pinu, fizyczne przechowuje hasła w sposób, który również nie jest dostępny z poziomu komputera, co stanowi dodatkową warstwę zabezpieczeń. To z perspektywy zdalnej kradzieży danych dostępowych jest praktycznie niemożliwe, ale niesie za sobą inne zagrożenia, jak chociażby fizyczna kradzież bądź utrata nośnika. Tyczy się to wszystkich fizycznych nośników, na których przechowujemy hasła, dodatkowo potrzeba użycia wiąże się z koniecznością ich posiadania, a to jak wiadomo nie zawsze jest możliwe i bezpieczne. Gdzie zatem zapisać hasła, aby były one bezpieczne?

Biorąc pod uwagę powyższe zalecenia, warto skorzystać z menedżera haseł, który pomoże w ich przechowywaniu, zapewniając dodatkowe szyfrowanie.

Ciekawostka: Około 84% użytkowników wykorzystuje te same hasła do wielu różnych serwisów online, zwiększając ryzyko kradzieży haseł i dostępu do różnych kont.

Gdzie najbezpieczniej jest przechowywać hasła – przedstawiamy menedżery haseł

Oczywiście jako ludzie mamy ograniczone możliwości zapamiętywania, tyczy się to także haseł. W dobie gdy każdy z nas ma dziesiątki, jeśli nie setki kont w serwisach internetowych, zapamiętywanie unikalnych haseł stało się niezwykle problematyczne a pytanie gdzie zapisać hasło zdaje sobie większość użytkowników Internetu.

Istnieje kilka skutecznych metod przechowywania haseł. Jedną z nich jest właśnie wykorzystanie menedżera haseł. Takie oprogramowanie umożliwia przechowywanie wszystkich haseł w jednym zabezpieczonym miejscu, dostępnych zazwyczaj za pomocą jednego głównego hasła lub klucza. Menedżery haseł są jednym z rozwiązań, które oferują bezpieczną opcję przechowywania i zarządzania hasłami. Takich programów obecnie jest wiele m.in. KeePass, Dashlane, 1Password, Bitwarden, Keeper itd.

Zalety menedżerów haseł

- Zapewnienie bezpieczeństwa przechowywanych haseł.

- Możliwość generowania silnych haseł.

- Synchronizacja danych między urządzeniami.

- Proste zarządzanie wieloma hasłami przy użyciu jednego głównego hasła.

Menedżery haseł są doskonałym rozwiązaniem dla tych, którzy pragną zarządzać swoimi danymi w sposób bezpieczny i zautomatyzowany. Ważne jest jednak wybieranie sprawdzonych usług, które zapewniają wysoki poziom bezpieczeństwa i regularnie aktualizowane protokoły ochrony. Oto popularne programy do zarządzania i przechowywania haseł:

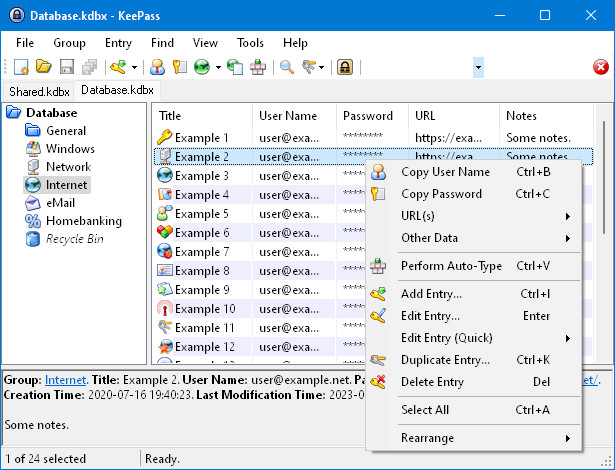

KeePass

KeePass to otwarte oprogramowanie, które umożliwia przechowywanie haseł w zaszyfrowanej bazie danych. Główne cechy KeePass to:

- Self-hosting: użytkownik przechowuje swoje hasła na własnym urządzeniu.

- Silne szyfrowanie: dane są zabezpieczone za pomocą różnych algorytmów szyfrowania, takich jak AES (Advanced Encryption Standard).

- Brak synchronizacji w chmurze: KeePass nie oferuje wbudowanej synchronizacji w chmurze, co oznacza, że użytkownik musi samodzielnie zarządzać przenoszeniem i aktualizacją bazy danych.

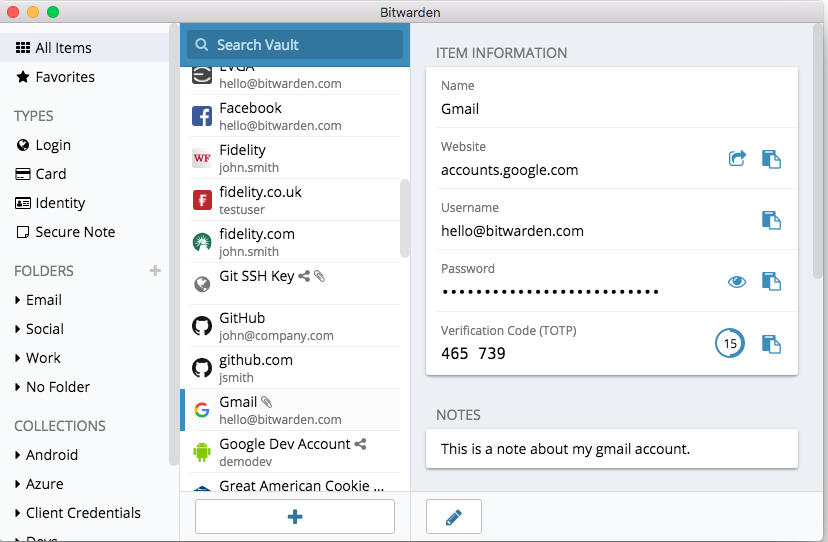

Bitwarden

Bitwarden to menedżer haseł działający w oparciu o model chmury, umożliwiający przechowywanie haseł i innych informacji w bezpieczny sposób. Główne cechy Bitwarden to:

- Synchronizacja w chmurze: Bitwarden umożliwia przechowywanie haseł w chmurze, co pozwala na dostęp do nich z różnych urządzeń.

- Otwarty kod źródłowy: kod źródłowy Bitwarden jest dostępny publicznie, co umożliwia społeczności sprawdzenie bezpieczeństwa i poprawienie oprogramowania.

- Wsparcie wielu platform: dostępny na różne platformy, w tym systemy operacyjne desktopowe, przeglądarki internetowe i urządzenia mobilne.

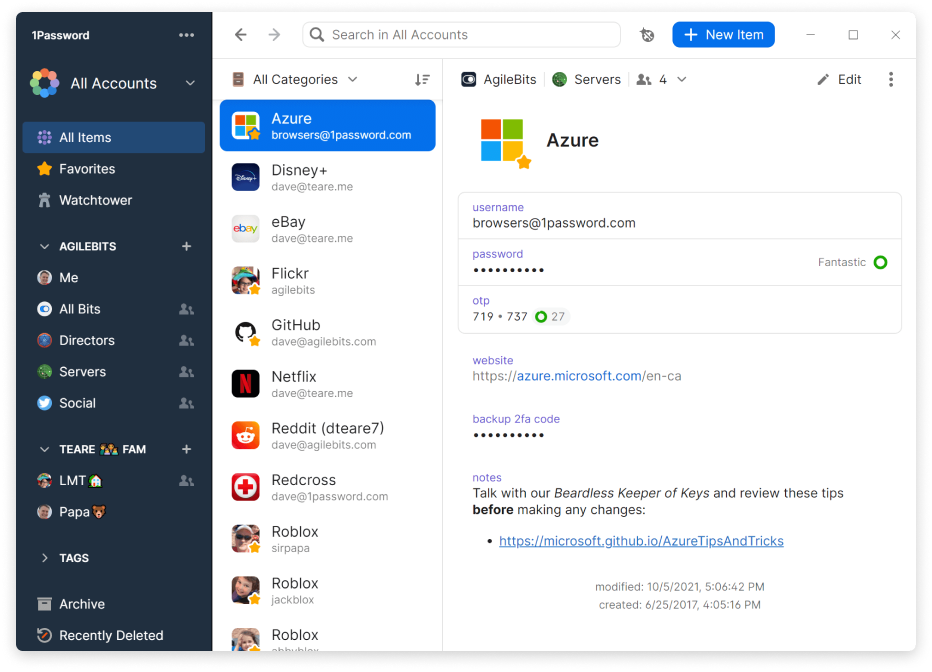

1Password

1Password to jeden z najpopularniejszych menedżerów haseł na rynku, oferujący różnorodne funkcje zarówno dla osób indywidualnych, jak i rodzin. Główne cechy 1Password to:

- Uwierzytelnianie dwuskładnikowe: 1Password ma wbudowane uwierzytelnianie 2FA; synchronizuje się z aplikacjami z jednorazowymi hasłami, takimi jak Authy, kluczami USB, oraz skanerami dla systemów Windows, Android i iOS.

- Skanuje Darknet i publiczne bazy danych pod kątem naruszonych danych logowania i przeprowadza audyt magazynu haseł pod kątem bezpieczeństwa.

- Zapewnia wirtualne karty płatnicze do maskowania rzeczywistego numeru karty debetowej podczas dokonywania zakupów online (dostępne tylko dla użytkowników z USA).

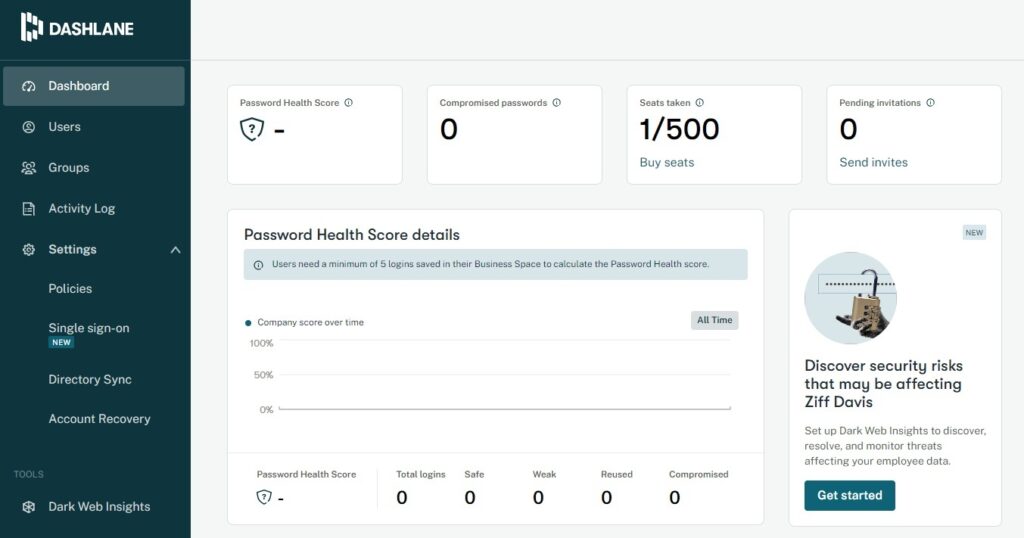

Dashlane

Dashlane ma bezpłatny plan na jedno urządzenie i płatne plany obejmujące od dwóch do sześciu urządzeń. Konto rodzinne oferuje dostęp do aż ośmiu różnych wersji premium z łatwym zarządzaniem za pomocą jednego loginu. Główne cechy Dashlane to:

- Wyposażony jest w wirtualną sieć prywatną (VPN) – jest bezpieczna, szybka i umożliwia dostęp do popularnych witryn streamingowych.

- Zapewniania nieograniczoną liczbę haseł na 1 urządzeniu.

- Posiada automatyczne zapisywanie i uzupełnianie haseł.

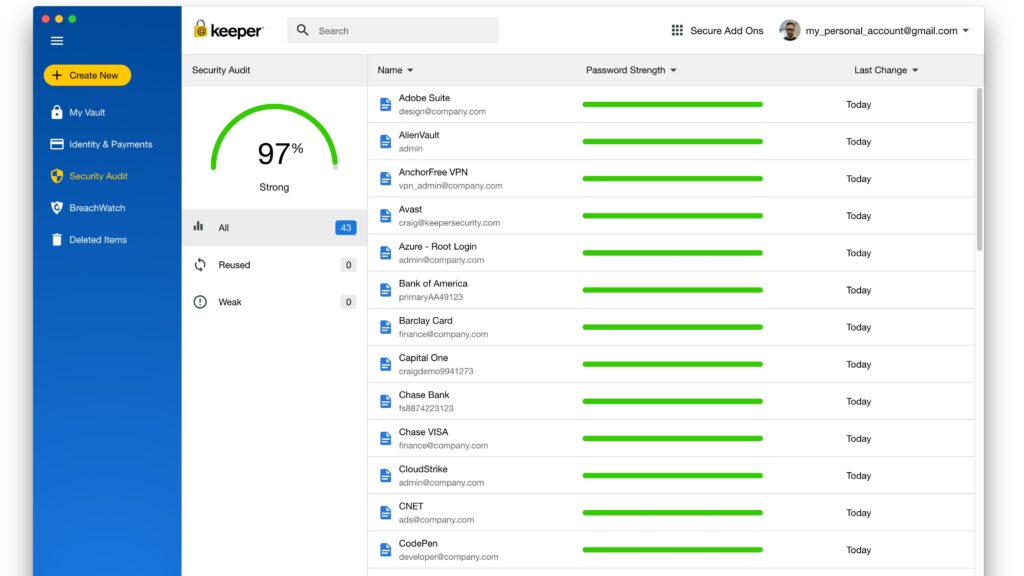

Keeper Security

Keeper Security to świetny sposób na uporządkowanie wszystkich haseł. Oferują bezpłatne wersje dla osób fizycznych, rodzin i firm, a także płatne plany, które pasują do każdego budżetu. Główne cechy Keeper Security to:

- Zapewnia bardzo wysoki poziom bezpieczeństwa – 256-bitowe szyfrowanie AES.

- Możliwość prostego udostępniania loginów innym użytkownikom, a także konfigurowania określonych uprawnień do udostępniania.

- Posiada aplikacje czatu, który oferuje szeroką gamę opcji bezpiecznego wysyłania i odbierania wiadomości, w tym wycofywanie wiadomości, samozniszczenie oraz prywatną galerię do przechowywania zdjęć i filmów.

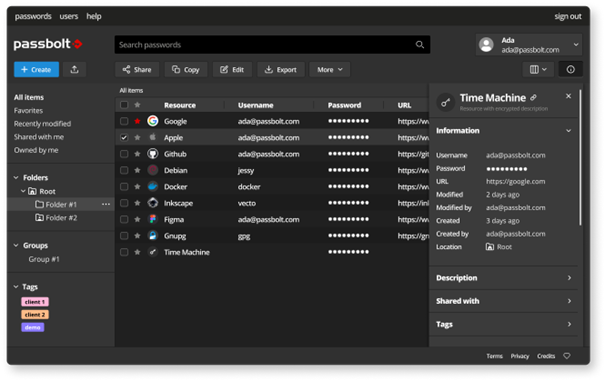

Passbolt

To bardziej zaawansowany menadżer haseł, który doskonale sprawdzi się w małych i średnich firmach lub zespołach znających się na technologii, poszukujących samodzielnego, bezpiecznego i ekonomicznego menedżera haseł. Passbolt to:

- Aplikacja o otwartym kodzie źródłowym: w zależności od wielkości firmy i potrzebnych funkcji, darmowa wersja może okazać się wystarczająca.

- Świetne wsparcie: producent oferuje różne opcje wsparcia, w tym pomoc przez e-mail lub telefon, katalog użytkowników zsynchronizowany z LDAP, integrację ze Slackiem, aplikacje mobilne.

- 2FA dla wszystkich wersji: Multi Factor Authentication (MFA) jest dostępne nawet dla użytkowników bezpłatnej wersji Passbolt Community Edition (CE).

Rodzaje szyfrowania używane w menedżerach haseł

Data Encryption Standard (DES) – Triple DES

IBM opracował DES jako technologię szyfrowania 56-bitowego na początku lat siedemdziesiątych. NSA przyjęła i ulepszyła DES, zanim został zatwierdzony na całym świecie jako standard szyfrowania.

Jednak od końca lat 70. hakerom udało się złamać hasła zaszyfrowane DES. W 1999 roku etycznym hakerom udało się złamać klucz DES w czasie krótszym niż 24 godziny. Aby zwiększyć bezpieczeństwo DES, inżynierowie stworzyli Triple DES.

Potrójny DES wykorzystuje trzy 56-bitowe klucze (bloki) do utworzenia 168-bitowego szyfrowania (niektórzy eksperci ds. bezpieczeństwa twierdzą, że Triple DES ma siłę tylko 112 bitów).

Advanced Encryption Standard (AES)

AES to standard szyfrowania, któremu zaufał rząd Stanów Zjednoczonych i wiele innych znanych organizacji na całym świecie. Przy 128 bitach AES jest wystarczająco bezpieczny, ale większość organizacji preferuje zaawansowane szyfrowanie 256-bitowe.

Hakerzy mogą złamać hasło zaszyfrowane AES jedynie poprzez atak brute-force – próbując kombinacji haseł, aby znaleźć właściwe.

Aby przeciwdziałać atakom typu brute-force, większość aplikacji typu manegery haseł blokuje konto po określonej liczbie prób lub korzystają z narzędzi takich jak reCAPTURE firmy Google.

Rivest-Shamir-Adleman (RSA)

RSA to jeden z najstarszych i powszechnie stosowanych sposobów bezpiecznego przesyłania danych. Szyfrowanie działa z dwoma kluczami, dwiema dużymi liczbami pierwszymi i dodatkową wartością pomocniczą. Ze względu na skomplikowany proces szyfrowania i deszyfrowania nie jest znana metoda złamania szyfrowania RSA. Chociaż protokół RSA jest szeroko stosowany do przesyłania danych, jest jednak powolny i bardzo rzadko wykorzystywany jest do szyfrowania haseł.

Czy zapisywanie haseł w przeglądarce jest bezpieczne

Zapisywanie haseł w przeglądarce może być wygodne, ale nie zawsze jest to najbezpieczniejsze rozwiązanie. Chociaż przeglądarki oferują opcje przechowywania haseł, ich bezpieczeństwo może być podważone w przypadku naruszenia bezpieczeństwa samego systemu, tak więc zapisywanie haseł w przeglądarce internetowej jest kwestią wyboru między wygodą a bezpieczeństwem.

Mechanizmy Szyfrowania w Przeglądarkach

Większość nowoczesnych przeglądarek, takich jak Chrome, Firefox, Safari i Edge, używa różnych form szyfrowania do zabezpieczenia przechowywanych haseł.

Chrome i Firefox na przykład używają AES (Advanced Encryption Standard) w trybie CBC (Cipher Block Chaining) do szyfrowania haseł. Klucz używany do szyfrowania jest często zależny od hasła systemowego użytkownika.

Safari wykorzystuje iCloud Keychain, który używa AES-256 do szyfrowania i przechowywania haseł w chmurze Apple, z możliwością lokalnego szyfrowania w urządzeniu użytkownika.

Edge bazuje na technologii szyfrowania Windows, zintegrowanej z managerem poświadczeń Windows.

Ryzyka związane z bezpieczeństwem

Ataki na poziomie systemu operacyjnego: Jeśli system operacyjny jest naruszony przez malware lub wirusy, zapisane w przeglądarce hasła mogą stać się narażone. Atakujący mogą uzyskać dostęp do zaszyfrowanych haseł, a jeśli mają dostęp do klucza szyfrującego (np. hasła systemowego), mogą je odszyfrować.

Synchronizacja przeglądarek: Wiele przeglądarek oferuje synchronizację danych, w tym haseł, między urządzeniami. Ta funkcja, choć wygodna, może stworzyć dodatkowe wektory ataku, jeśli inne urządzenia są mniej bezpieczne.

Brak dwuetapowego uwierzytelnienia: Przeglądarki zwykle nie oferują dodatkowego uwierzytelnienia dwuskładnikowego dla dostępu do zapisanych haseł, w przeciwieństwie do specjalistycznych menedżerów haseł.

Menedżer haseł Google i Android są ogólnie uznawane za bezpieczne, ale przed wyborem warto wziąć pod uwagę kilka aspektów:

Menedżer haseł Google jest zintegrowany z przeglądarką Google Chrome, menedżer haseł Chrome oferuje wygodne zarządzanie hasłami, synchronizując je na różnych urządzeniach, o ile korzystasz z tego samego konta Google. Twoje hasła są szyfrowane i zabezpieczone, ale bezpieczeństwo zależy także od ogólnego zabezpieczenia Twojego konta Google. Używanie dwuskładnikowego uwierzytelniania (2FA) znacząco zwiększa bezpieczeństwo.

Menedżer haseł Android, który synchronizuje hasła między urządzeniami za pośrednictwem konta Google. Tak jak w przypadku menedżera haseł Google, jego bezpieczeństwo jest mocno powiązane z bezpieczeństwem Twojego konta Google i urządzenia. Zaleca się zabezpieczenie urządzenia hasłem, wzorem lub odciskiem palca oraz regularne aktualizacje oprogramowania.

Ogólnie rzecz biorąc, te menedżery haseł są dość bezpieczne dla przeciętnego użytkownika, ale jeśli masz wyjątkowo wrażliwe dane lub szukasz bardziej zaawansowanych funkcji bezpieczeństwa, przydatny może okazać się, że program do przechowywania haseł zewnętrznego producenta, który oferuje dodatkowe warstwy zabezpieczeń, takie jak lokalne szyfrowanie haseł.

Jak zabezpieczyć hasła na pendrive

Przechowywanie haseł na pendrive może być bezpieczne, pod warunkiem zastosowania odpowiednich środków ostrożności. Należy upewnić się, że pendrive jest zaszyfrowany (np. VeraCrypt), a hasła są przechowywane w formie zaszyfrowanej za pomocą specjalistycznego programu do przechowywania haseł- należy pamiętać, że niezabezpieczony nośnik pamięci może stać się łatwym łupem dla złodzieja.

Jak przechowywać hasła w firmie

Hasła w firmie są bezpieczne jeśli wszyscy użytkownicy w firmie zachowują się odpowiedzialnie i hasła do ich kont znane są tylko im. Firmowe hasła bowiem należy przechowywać w ten sam sposób co hasła prywatne, dlatego ważne są szkolenia z cyberbezpieczeństwa dla pracowników, oraz wdrożone odpowiednie polityki i procedury. Dobrą praktyką jest utworzenie oficjalnego punktu kontaktowego w organizacji. Osoba ta będzie odpowiedzialna za odpowiadanie na wszelkie pytania innych pracowników, rozpowszechnianie zasad ochrony haseł w całej firmie i odpowiednie eskalowanie wszelkich naruszeń haseł. Posiadanie wyznaczonej osoby kontaktowej w celu zabezpieczenia hasła może zaoszczędzić cenny czas podczas naruszenia i usprawnić reakcję.

W dzisiejszych czasach, gdy cyberzagrożenia są coraz bardziej zaawansowane, dbanie o bezpieczeństwo haseł staje się kluczowym elementem ochrony danych osobowych. Wybór właściwego sposobu przechowywania haseł ma ogromne znaczenie dla zapewnienia prywatności online i bezpieczeństwa danych. Dlatego warto poświęcić czas na wybór najlepszego dla siebie sposobu zarządzania i przechowywania haseł, by uniknąć potencjalnych zagrożeń związanych z ich wyciekiem, dodatkowo zachęcamy do sprawdzenia czy Twoje dane nie zostały ujawnione na stronie rządowej bezpiecznedane.gov.pl.

*Źródło: Badania przeprowadzone przez Bitwarden – https://bitwarden.com/resources/world-password-day-global-survey-full-report/